Google bloquea automáticamente emails no deseados contra el spam y el phishing

La compañía implementa estrictas directrices para remitentes masivos y fortalece la autenticación de mensajes para proteger a los usuarios de Gmail.

La compañía implementa estrictas directrices para remitentes masivos y fortalece la autenticación de mensajes para proteger a los usuarios de Gmail.

La compañía implementa estrictas directrices para remitentes masivos y fortalece la autenticación de mensajes para proteger a los usuarios de Gmail.

La compañía implementa estrictas directrices para remitentes masivos y fortalece la autenticación de mensajes para proteger a los usuarios de Gmail.

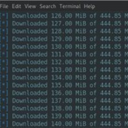

SSH-Snake es una herramienta diseñada para intentar recorrer automáticamente la red como un gusano utilizando claves privadas SSH descubiertas en los sistemas

SSH-Snake es una herramienta diseñada para intentar recorrer automáticamente la red como un gusano utilizando claves privadas SSH descubiertas en los sistemas

En la era digital actual, la seguridad en línea se ha convertido en una prioridad para muchos usuarios. Una de las prácticas más comunes es el uso de gestores de contraseñas para mantener nuestras cuentas seguras y accesibles.

En la era digital actual, la seguridad en línea se ha convertido en una prioridad para muchos usuarios. Una de las prácticas más comunes es el uso de gestores de contraseñas para mantener nuestras cuentas seguras y accesibles.

En un esfuerzo por combatir la censura en internet y promover una experiencia en la red personalizada y privada, Tor ha lanzado su más reciente innovación: WebTunnel.

En un esfuerzo por combatir la censura en internet y promover una experiencia en la red personalizada y privada, Tor ha lanzado su más reciente innovación: WebTunnel.

Es crucial tomar medidas para proteger tu privacidad mientras disfrutas de tus días libres. Aquí te ofrecemos diez consejos fundamentales para garantizar la seguridad de tu información personal durante el período vacacional.

Es crucial tomar medidas para proteger tu privacidad mientras disfrutas de tus días libres. Aquí te ofrecemos diez consejos fundamentales para garantizar la seguridad de tu información personal durante el período vacacional.

Durante los últimos meses, varios sitios web han sido atacados y se han filtrado los correos y contraseñas cifradas de millones de cuentas.

Durante los últimos meses, varios sitios web han sido atacados y se han filtrado los correos y contraseñas cifradas de millones de cuentas.

Seguro que en alguna ocasión has estado fuera de la oficina y, ante el aviso de que tu teléfono móvil corporativo se está quedando sin batería, has buscado desesperadamente un sitio donde cargarlo

Seguro que en alguna ocasión has estado fuera de la oficina y, ante el aviso de que tu teléfono móvil corporativo se está quedando sin batería, has buscado desesperadamente un sitio donde cargarlo

El spoofing o suplantación de identidad es un ciberataque en el que un ciberdelincuente se hace pasar por una fuente confiable.

El spoofing o suplantación de identidad es un ciberataque en el que un ciberdelincuente se hace pasar por una fuente confiable.

Meta anunció que ya trabaja para resolver las fallas que se presentan en sus plataformas esta mañana.

Meta anunció que ya trabaja para resolver las fallas que se presentan en sus plataformas esta mañana.

Este escáner, lleva a cabo pruebas exhaustivas en servidores web, explorando más de 6.700 archivos

Este escáner, lleva a cabo pruebas exhaustivas en servidores web, explorando más de 6.700 archivos

Kismet es un software de libre acceso que se puede utilizar como rastreador de redes inalámbricas.

Kismet es un software de libre acceso que se puede utilizar como rastreador de redes inalámbricas.

Este programa es capaz de escanear un ordenador completo para encontrar todas las contraseñas

Este programa es capaz de escanear un ordenador completo para encontrar todas las contraseñas

Usuarios de Whatsapp han recibido mensajes de propuestas falsas de trabajo en los que pueden recibir dinero por generar interacciones en redes sociales

Usuarios de Whatsapp han recibido mensajes de propuestas falsas de trabajo en los que pueden recibir dinero por generar interacciones en redes sociales

¿La contraseña 123456 suena familiar? Desafortunadamente, sigue encabezando la lista de las más utilizadas a nivel global y subraya la necesidad urgente de concientizar sobre prácticas de seguridad más robustas.

¿La contraseña 123456 suena familiar? Desafortunadamente, sigue encabezando la lista de las más utilizadas a nivel global y subraya la necesidad urgente de concientizar sobre prácticas de seguridad más robustas.

Conocer las debilidades a tiempo permite reparar las vulnerabilidades y evitar grandes pérdidas económicas

Conocer las debilidades a tiempo permite reparar las vulnerabilidades y evitar grandes pérdidas económicas

En el año que está por comenzar los ataques cibernéticos tendrán nuevos jugadores como la adopción de nuevas tecnologías, entre ellas la inteligencia artificial

En el año que está por comenzar los ataques cibernéticos tendrán nuevos jugadores como la adopción de nuevas tecnologías, entre ellas la inteligencia artificial

Docker es un sistema de contenedorización que empaqueta y ejecuta la aplicación con sus dependencias dentro de un contenedor.

Docker es un sistema de contenedorización que empaqueta y ejecuta la aplicación con sus dependencias dentro de un contenedor.

En los ataques vistos hasta el momento, obtiene acceso explotando vulnerabilidades conocidas en dispositivos VPN, se mueve lateralmente a otros sistemas e implementa herramientas legítimas de administración y monitorización remota para lograr la persistencia en la red.

En los ataques vistos hasta el momento, obtiene acceso explotando vulnerabilidades conocidas en dispositivos VPN, se mueve lateralmente a otros sistemas e implementa herramientas legítimas de administración y monitorización remota para lograr la persistencia en la red.

El auge del teletrabajo ha relegado al servidor propio, antes la principal vía de acceso de los atacantes, a la tercera posición.

El auge del teletrabajo ha relegado al servidor propio, antes la principal vía de acceso de los atacantes, a la tercera posición.

Desde marzo, Meta ha descubierto malware que utiliza ChatGPT y otras herramientas de inteligencia artificial generativa para robar datos de usuarios y comprometer cuentas empresariales.

Desde marzo, Meta ha descubierto malware que utiliza ChatGPT y otras herramientas de inteligencia artificial generativa para robar datos de usuarios y comprometer cuentas empresariales.

En este breve tuto, aprenderás a crear carpetas «privadas» protegidas por una contraseña.

En este breve tuto, aprenderás a crear carpetas «privadas» protegidas por una contraseña.

La mitad de todos los archivos adjuntos de correo electrónico HTML son maliciosos, y no solo por unas pocas campañas masivas, según un informe de Barracuda Networks.

La mitad de todos los archivos adjuntos de correo electrónico HTML son maliciosos, y no solo por unas pocas campañas masivas, según un informe de Barracuda Networks.

Casi todos los servicios online recopilan, almacenan y venden nuestros datos sobre nuestro comportamiento en la Web, quizás con nuestro consentimiento al aceptar las políticas de cada sitio, pero a menudo sin nuestro conocimiento.

Casi todos los servicios online recopilan, almacenan y venden nuestros datos sobre nuestro comportamiento en la Web, quizás con nuestro consentimiento al aceptar las políticas de cada sitio, pero a menudo sin nuestro conocimiento.

El puntaje de riesgo promedio para la empresa empeoró este año pasado debido a que las empresas no logran adaptarse a las técnicas de exfiltración de datos y proteger adecuadamente las aplicaciones web.

El puntaje de riesgo promedio para la empresa empeoró este año pasado debido a que las empresas no logran adaptarse a las técnicas de exfiltración de datos y proteger adecuadamente las aplicaciones web.

Google intervino para eliminar una extensión falsa del navegador Chrome de la tienda web oficial que se hizo pasar por el servicio ChatGPT de OpenAI para recolectar cookies de sesión de Facebook y secuestrar las cuentas.

Google intervino para eliminar una extensión falsa del navegador Chrome de la tienda web oficial que se hizo pasar por el servicio ChatGPT de OpenAI para recolectar cookies de sesión de Facebook y secuestrar las cuentas.

Además, los CISO se muestran preocupados por el auge de la inteligencia artificial generativa, que sofisticará el ataque y lo hará más difícil de detectar.

Además, los CISO se muestran preocupados por el auge de la inteligencia artificial generativa, que sofisticará el ataque y lo hará más difícil de detectar.

A partir de un estudio llevado a cabo por el equipo de seguridad de Google,Project Zero se ha informado de la presencia de varias debilidades en el modem integrado en algunos procesadores Samsung Exynos. Este procesador afecta a dispositivos lanzados recientemente, como las series Samsung Galaxy y Google Pixel.

A partir de un estudio llevado a cabo por el equipo de seguridad de Google,Project Zero se ha informado de la presencia de varias debilidades en el modem integrado en algunos procesadores Samsung Exynos. Este procesador afecta a dispositivos lanzados recientemente, como las series Samsung Galaxy y Google Pixel.

Ferrari sufrió en octubre del año pasado un ciberataque en el que robaron 7 gigabytes de información de la empresa, como manuales de reparación, fichas técnicas y documentos privados y/o sensibles.

Ferrari sufrió en octubre del año pasado un ciberataque en el que robaron 7 gigabytes de información de la empresa, como manuales de reparación, fichas técnicas y documentos privados y/o sensibles.

QEMU es un emulador y virtualizador de máquina genérico y de código abierto

QEMU es un emulador y virtualizador de máquina genérico y de código abierto

FluBot, que afecta a sistemas operativos Android, ha protagonizado 193 millones de incidencias en EMEA, según un estudio de Akamai.

FluBot, que afecta a sistemas operativos Android, ha protagonizado 193 millones de incidencias en EMEA, según un estudio de Akamai.

Offensive Security ha lanzado Kali Linux 2023.1, la primera versión de 2023 y el décimo aniversario del proyecto, con una nueva distribución llamada Kali Purple, dirigida a los equipos Blue y Purple para seguridad defensiva.

Offensive Security ha lanzado Kali Linux 2023.1, la primera versión de 2023 y el décimo aniversario del proyecto, con una nueva distribución llamada Kali Purple, dirigida a los equipos Blue y Purple para seguridad defensiva.

TryHackMe es una plataforma web compuesta por diferentes aulas virtuales (Rooms) con las que podremos entrenar nuestras habilidades resolviendo las tareas que en estas nos proponen.

TryHackMe es una plataforma web compuesta por diferentes aulas virtuales (Rooms) con las que podremos entrenar nuestras habilidades resolviendo las tareas que en estas nos proponen.

Probablemente todo el mundo ha recibido consejos sobre cómo evitar el phishing, como estar atentos a errores ortográficos u otros errores que alerten de la presencia de estafadores, sin embargo, estas técnicas solo funcionan con las técnicas tradicionales de phishing

Probablemente todo el mundo ha recibido consejos sobre cómo evitar el phishing, como estar atentos a errores ortográficos u otros errores que alerten de la presencia de estafadores, sin embargo, estas técnicas solo funcionan con las técnicas tradicionales de phishing

ChatGPT es un chatbot o sistema de chat desarrollado por OpenAI. Se trata de un modelo basado en Inteligencia Artificial (GPT-3) que permite a las personas interactuar con este chatbot como si fuera una persona real a través de texto

ChatGPT es un chatbot o sistema de chat desarrollado por OpenAI. Se trata de un modelo basado en Inteligencia Artificial (GPT-3) que permite a las personas interactuar con este chatbot como si fuera una persona real a través de texto

Recientemente se han descubierto dos vulnerabilidades en ImageMagick 7.1.0-49: un DoS (CVE-2022-44267) y un Information Disclosure (CVE-2022-44268). Nos vamos a centrar en esta última ya que creo que es bastante más interesante.

Recientemente se han descubierto dos vulnerabilidades en ImageMagick 7.1.0-49: un DoS (CVE-2022-44267) y un Information Disclosure (CVE-2022-44268). Nos vamos a centrar en esta última ya que creo que es bastante más interesante.

La filtración de documentos y correos electrónicos de la Sedena conocidos como Guacamaya Leaks es resultado de un ataque cibernético realizado contra los servidores informáticos del Ejército.

La filtración de documentos y correos electrónicos de la Sedena conocidos como Guacamaya Leaks es resultado de un ataque cibernético realizado contra los servidores informáticos del Ejército.

El término RAID es un acrónimo del inglés “Redundant Array of Independent Disks”. Significa matriz redundante de discos independientes.

El término RAID es un acrónimo del inglés “Redundant Array of Independent Disks”. Significa matriz redundante de discos independientes.

El siguiente, más que un manual paso a paso, son los comandos utilizados en el video para preparar una instalación de Debian con el sistema de archivos BTRFS.

El siguiente, más que un manual paso a paso, son los comandos utilizados en el video para preparar una instalación de Debian con el sistema de archivos BTRFS.

De nuevo con otro artículo/manual para la implementación de servicios en GNU/Linux. En esta ocasión implementaremos un servicio de DHCP.

De nuevo con otro artículo/manual para la implementación de servicios en GNU/Linux. En esta ocasión implementaremos un servicio de DHCP.

En esta ocasión estaremos revisando la instalación de Squid proxy, una herramienta para el bloqueo de sitios web en la red local dentro de un sistema basado en RHEL.

En esta ocasión estaremos revisando la instalación de Squid proxy, una herramienta para el bloqueo de sitios web en la red local dentro de un sistema basado en RHEL.

En esta ocasión estaremos viendo los pasos de la instalación de un servidor FTP con el servicio VSFTPD.

En esta ocasión estaremos viendo los pasos de la instalación de un servidor FTP con el servicio VSFTPD.

Los investigadores señalan cómo el sistema de MEGA no protege a sus usuarios contra un servidor malicioso.

Los investigadores señalan cómo el sistema de MEGA no protege a sus usuarios contra un servidor malicioso.

Estas intrusiones generaron que casi la mitad de las empresas viera afectada su productividad y en un tercio de los casos el ciberataque produjo pérdida de ingresos y de datos.

Estas intrusiones generaron que casi la mitad de las empresas viera afectada su productividad y en un tercio de los casos el ciberataque produjo pérdida de ingresos y de datos.

Me di a la tarea de crear un pequeño Script que genera archivos de tipo KML los cuales pueden ser visualizados en Google Earth.

Me di a la tarea de crear un pequeño Script que genera archivos de tipo KML los cuales pueden ser visualizados en Google Earth.

Un novedoso ataque de retransmisión de Bluetooth puede permitir que los ciberdelincuentes desbloqueen y operen automóviles de forma remota más fácilmente que nunca.

Un novedoso ataque de retransmisión de Bluetooth puede permitir que los ciberdelincuentes desbloqueen y operen automóviles de forma remota más fácilmente que nunca.

El ransomware no es un nuevo vector de ataque. De hecho, el primer malware de este tipo apareció hace más de 30 años y se distribuía a través de disquetes de 5,25 pulgadas.

El ransomware no es un nuevo vector de ataque. De hecho, el primer malware de este tipo apareció hace más de 30 años y se distribuía a través de disquetes de 5,25 pulgadas.

Se ha observado que más de 200 aplicaciones de Android que se hacen pasar por aplicaciones de acondicionamiento físico, edición de fotos y rompecabezas distribuyen software espía

Se ha observado que más de 200 aplicaciones de Android que se hacen pasar por aplicaciones de acondicionamiento físico, edición de fotos y rompecabezas distribuyen software espía

Cada vez con más frecuencia vemos que los ciberdelincuentes utilizan formas más creativas para encontrar brechas y perpetrar delitos.

Cada vez con más frecuencia vemos que los ciberdelincuentes utilizan formas más creativas para encontrar brechas y perpetrar delitos.

Ha vuelto a llegar esa época del año en la que analizamos si la gente siguen usando las mismas contraseñas poco seguras.

Ha vuelto a llegar esa época del año en la que analizamos si la gente siguen usando las mismas contraseñas poco seguras.

El DNS traduce los nombres de dominio a direcciones IP para que los navegadores puedan cargar los recursos de Internet.

El DNS traduce los nombres de dominio a direcciones IP para que los navegadores puedan cargar los recursos de Internet.

A medida en que las redes sociales han ganado miles de millones de usuarios en todo el mundo, los ciberdelincuentes están aprovechándolas para realizar ataques.

A medida en que las redes sociales han ganado miles de millones de usuarios en todo el mundo, los ciberdelincuentes están aprovechándolas para realizar ataques.

Jaws de Christopher James May es un lenguaje de programación interpretado que tiene una peculiaridad importante

Jaws de Christopher James May es un lenguaje de programación interpretado que tiene una peculiaridad importante

La plataforma más conocida de streaming sufrió un ataque cibernético, si bien no fue revelado en su totalidad el código fuente.

La plataforma más conocida de streaming sufrió un ataque cibernético, si bien no fue revelado en su totalidad el código fuente.

RAASnet es un proyecto escrito en Python que se creó para demostrar lo fácil que es desarrollar ransomware y ver cómo funciona.

RAASnet es un proyecto escrito en Python que se creó para demostrar lo fácil que es desarrollar ransomware y ver cómo funciona.

Desde hace tiempo cifrar los archivos de la víctima y pedir un cifra en BTC como rescate dejó de ser la única vía de extorsión.

Desde hace tiempo cifrar los archivos de la víctima y pedir un cifra en BTC como rescate dejó de ser la única vía de extorsión.

El contenido de este artículo tiene como propósito compartir información para fines educativos.

El contenido de este artículo tiene como propósito compartir información para fines educativos.

Cuando se realiza un Pentest, una de las cosas que nos atañen es el mantener la persistencia en los sistemas vulnerados y mucho más si estos son móviles.

Cuando se realiza un Pentest, una de las cosas que nos atañen es el mantener la persistencia en los sistemas vulnerados y mucho más si estos son móviles.

¿Alguna vez has querido guardar algún mensaje dentro de alguna imágen, tal vez para que nadie lo sepa o que solo quienes puedan acceder lo hagan?

¿Alguna vez has querido guardar algún mensaje dentro de alguna imágen, tal vez para que nadie lo sepa o que solo quienes puedan acceder lo hagan?

En la administración de servidores, es común la realización de tareas tales como el logging de algún servicio o la ejecucución de scripts que realicen tareas específicas.

En la administración de servidores, es común la realización de tareas tales como el logging de algún servicio o la ejecucución de scripts que realicen tareas específicas.

Arch Linux es una distribución de código opensource y libre, la cual está basada en CRUX y está liberada bajo la licencia GPL 2.

Arch Linux es una distribución de código opensource y libre, la cual está basada en CRUX y está liberada bajo la licencia GPL 2.

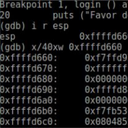

Al trabajar con sistemas Windows, es importante saber que no todo son exploits, y con ello en mente es posible hacer uso de herramientas del propio sistema.

Al trabajar con sistemas Windows, es importante saber que no todo son exploits, y con ello en mente es posible hacer uso de herramientas del propio sistema.

En la administración de servidores, es común la realización de tareas tales como el logging de algún servicio o la ejecucución de scripts que realicen tareas específicas.

En la administración de servidores, es común la realización de tareas tales como el logging de algún servicio o la ejecucución de scripts que realicen tareas específicas.

En la administración de servidores, es común la realización de tareas tales como el logging de algún servicio o la ejecucución de scripts que realicen tareas específicas.

En la administración de servidores, es común la realización de tareas tales como el logging de algún servicio o la ejecucución de scripts que realicen tareas específicas.

Durante una prueba de penetración, es importante saber la manera en que se distribuirá el malware que creamos.

Durante una prueba de penetración, es importante saber la manera en que se distribuirá el malware que creamos.

En la administración de servidores, es común la realización de tareas tales como el logging de algún servicio o la ejecucución de scripts que realicen tareas específicas.

En la administración de servidores, es común la realización de tareas tales como el logging de algún servicio o la ejecucución de scripts que realicen tareas específicas.

Me di a la tarea de crear un pequeño Script que genera archivos de tipo KML los cuales pueden ser visualizados en Google Earth.

Me di a la tarea de crear un pequeño Script que genera archivos de tipo KML los cuales pueden ser visualizados en Google Earth.