Kit phishing todo en uno asistido por IA

Un nuevo kit de phishing llamado Bluekit ofrece más de 40 plantillas dirigidas a servicios populares e incluye funciones básicas de IA para generar borradores de campañas.

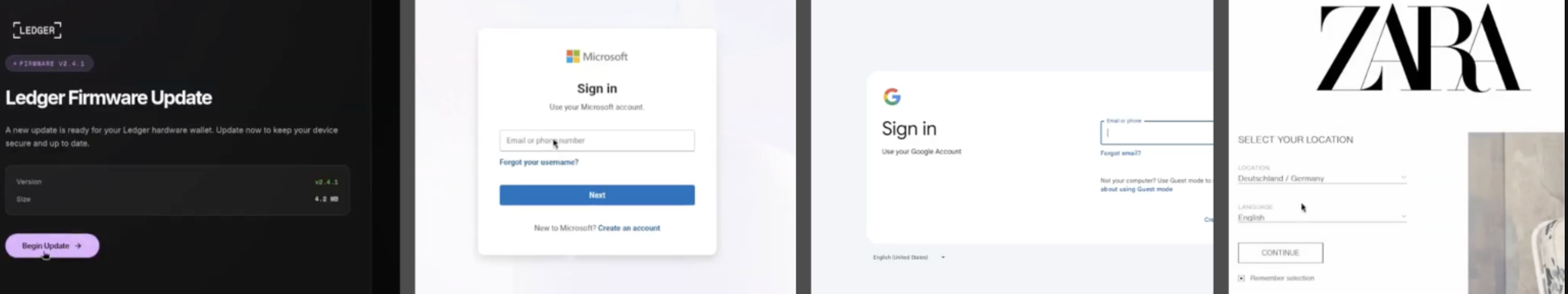

Las plantillas disponibles se pueden usar para atacar cuentas de correo electrónico (Outlook, Hotmail, Gmail, Yahoo, ProtonMail), servicios en la nube (iCloud), plataformas de desarrollo (GitHub) y servicios de criptomonedas (Ledger).

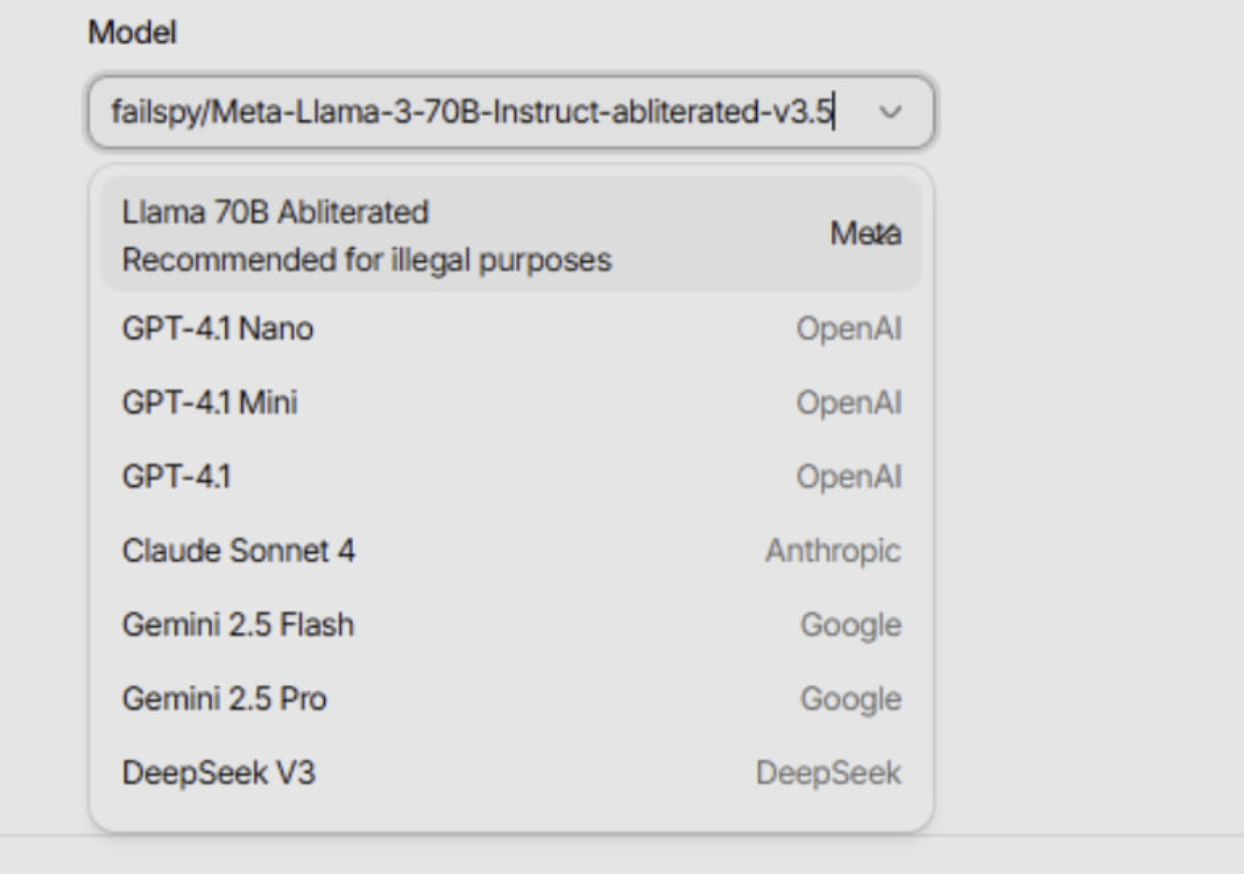

Lo que distingue a este kit es la presencia de un panel de Asistente de IA que admite múltiples modelos, incluidos Llama, GPT-4.1, Claude, Gemini y DeepSeek, lo que ayuda a los ciberdelincuentes a redactar correos electrónicos de phishing.

La empresa de ciberseguridad Varonis analizó una versión limitada del panel de Asistente de IA de Bluekit y señaló que los resultados generados presentaban contenido de marcador de posición, lo que sugiere que se trata de una función en una fase experimental temprana. “El borrador [generado] incluía una estructura útil, pero aún dependía de campos de enlace genéricos, bloques QR de marcador de posición y texto que requería revisión antes de su uso”, afirma Varonis. “El Asistente de IA de Bluekit parecía más una herramienta para generar el esqueleto de una campaña que un flujo de phishing completo”.

Esto refuerza la tendencia general de las plataformas de ciberdelincuencia a integrar la IA para optimizar y escalar sus operaciones. Abnormal Security informó recientemente sobre ATHR, una plataforma de phishing por voz que utiliza agentes de IA para realizar ataques de ingeniería social.

Además del aspecto de IA, BlueKit integra la compra/registro de dominios, la configuración de páginas de phishing y la gestión de campañas en un único panel. Varonis analizó plantillas para iCloud, Apple ID, Gmail, Outlook, Hotmail, Yahoo, ProtonMail, GitHub, Twitter, Zoho, Zara y Ledger, con diseños y logotipos realistas.

Los operadores pueden seleccionar dominios, plantillas y modos en una interfaz unificada, configurar el comportamiento de la página de phishing (como redirecciones, mecanismos anti-análisis y gestión del proceso de inicio de sesión) y monitorizar las sesiones de las víctimas en tiempo real.

Según las opciones del panel de control, los usuarios tienen un control preciso sobre el comportamiento de las páginas de phishing y pueden bloquear el tráfico VPN o proxy, los agentes de usuario sin interfaz gráfica o configurar filtros basados en huellas digitales.

Los datos robados se extraen a través de Telegram, en canales privados accesibles para los operadores. La monitorización de la sesión posterior a la captura incluye cookies, almacenamiento local y estado de la sesión en tiempo real, mostrando el contenido que se le mostró a la víctima tras iniciar sesión, lo que ayuda a los operadores a perfeccionar sus ataques para lograr la máxima eficacia.

Varonis comenta que Bluekit es otro ejemplo de una plataforma de “phishing todo en uno”, que proporciona a los ciberdelincuentes de menor nivel herramientas completas para gestionar todo el ciclo de vida de un ataque de phishing.

Sin embargo, el kit parece estar actualmente en desarrollo activo, recibiendo actualizaciones frecuentes y evolucionando rápidamente, lo que lo convierte en un buen candidato para una mayor adopción.