Hackers utilizan el nuevo malware QuirkyLoader para propagar Agent Tesla, AsyncRAT y Snake Keylogger

Los investigadores de ciberseguridad han revelado detalles de un nuevo cargador de malware llamado QuirkyLoader.

QuirkyLoader está utilizando para enviar a través de campañas de spam por correo electrónico una variedad de cargas útiles de siguiente etapa que van desde ladrones de información hasta troyanos de acceso remoto desde noviembre de 2024.

Algunas de las familias de malware notables distribuidas mediante QuirkyLoader incluyen Agent Tesla , AsyncRAT , Formbook , Masslogger , Remcos RAT , Rhadamanthys Stealer y Snake Keylogger .

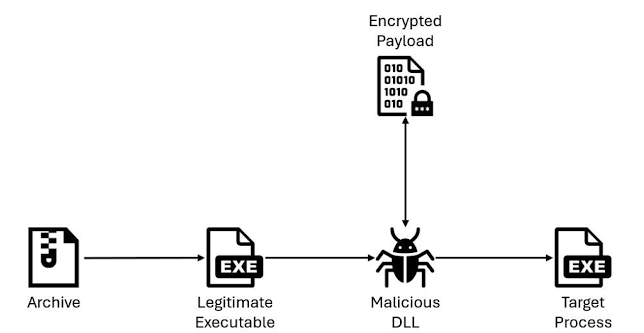

IBM X-Force, que detalló el malware, indicó que los ataques implican el envío de correos electrónicos no deseados tanto desde proveedores legítimos de servicios de correo electrónico como desde un servidor de correo electrónico alojado en el servidor. Estos correos electrónicos incluyen un archivo malicioso que contiene una DLL, una carga útil cifrada y un ejecutable real.

“El actor utiliza la carga lateral de DLL, una técnica en la que al ejecutar el ejecutable legítimo también se carga la DLL maliciosa”, explicó el investigador de seguridad Raymond Joseph Alfonso . “Esta DLL, a su vez, carga, descifra e inyecta la carga útil final en el proceso objetivo”.

Esto se logra mediante el vaciado de procesos para inyectar el malware en uno de los tres procesos: AddInProcess32.exe, InstallUtil.exe o aspnet_wp.exe.

El cargador de DLL, según IBM, se ha utilizado en campañas limitadas durante los últimos meses, y se observaron dos campañas en julio de 2025 dirigidas a Taiwán y México.

Se dice que la campaña dirigida a Taiwán se dirigió específicamente a los empleados de Nusoft Taiwán, una empresa de investigación de seguridad de redes e Internet con sede en la ciudad de Nueva Taipei, con el objetivo de infectarlos con Snake Keylogger, que es capaz de robar información confidencial de los navegadores web más populares, pulsaciones de teclas y contenido del portapapeles.

Por otra parte, se considera que la campaña relacionada con México es aleatoria y que las cadenas de infección distribuyen Remcos RAT y AsyncRAT.

“El actor de amenazas escribe constantemente el módulo de carga de DLL en lenguajes .NET y utiliza compilación anticipada (AOT)”, explicó Alfonso. “Este proceso compila el código en código máquina nativo antes de su ejecución, lo que hace que el binario resultante parezca escrito en C o C++”.

Nuevas tendencias de phishing

Este desarrollo se produce a medida que los actores de amenazas están utilizando nuevas tácticas de phishing de códigos QR (también conocidos como quishing), como dividir códigos QR maliciosos en dos partes o incrustarlos dentro de códigos legítimos en mensajes de correo electrónico propagados a través de kits de phishing como Gabagool y Tycoon, respectivamente, para evadir la detección, lo que demuestra una evolución continua.

“Los códigos QR maliciosos son populares entre los atacantes por varias razones”, afirmó Rohit Suresh Kanase, investigador de Barracuda . ”No pueden ser leídos por humanos, así que no son una señal de alerta, y a menudo pueden eludir las medidas de seguridad tradicionales, como los filtros de correo electrónico y los escáneres de enlaces”.

Además, dado que los destinatarios a menudo tienen que usar un dispositivo móvil para escanear el código, esto puede sacar a los usuarios del perímetro de seguridad de la empresa y alejarlos de toda protección.

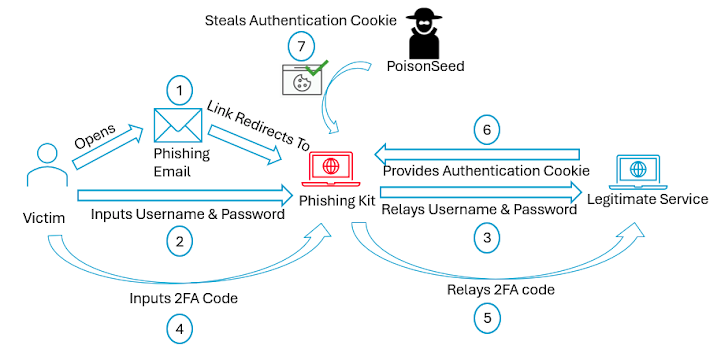

Los hallazgos también siguen a la aparición de un kit de phishing utilizado por el actor de amenazas PoisonSeed para adquirir credenciales y códigos de autenticación de dos factores (2FA) de personas y organizaciones para obtener acceso a las cuentas de las víctimas y usarlas para enviar correos electrónicos para realizar estafas de criptomonedas.

“Los dominios que alojan este kit de phishing se hacen pasar por servicios de inicio de sesión de importantes empresas de CRM y correo electrónico masivo como Google, SendGrid, Mailchimp y probablemente otras, y se dirigen a las credenciales de los usuarios”, declaró NVISO Labs . “PoisonSeed utiliza correos electrónicos de phishing selectivo con enlaces maliciosos integrados que redirigen a las víctimas a su kit de phishing”.

Un aspecto destacable del kit es el uso de una técnica conocida como phishing con validación de precisión, en la que el atacante valida una dirección de correo electrónico en tiempo real y en segundo plano, mientras se presenta al usuario un desafío falso de Cloudflare Turnstile. Una vez superadas las comprobaciones, aparece un formulario de inicio de sesión que suplanta la identidad de la plataforma en línea legítima, lo que permite a los actores de amenazas capturar las credenciales enviadas y luego retransmitirlas al servicio.