EDR-Freeze: herramienta para congelar el AV/EDR para siempre

Se ha desarrollado una nueva herramienta de prueba de concepto llamada EDR-Freeze, capaz de suspender los sistemas de Detección y Respuesta de Endpoints (EDR) y las soluciones antivirus.

Se ha desarrollado una nueva herramienta de prueba de concepto llamada EDR-Freeze, capaz de suspender los sistemas de Detección y Respuesta de Endpoints (EDR) y las soluciones antivirus.

Investigadores de ESET Latinoamérica han descubierto una campaña de phishing que distribuye Ratty, un troyano de acceso remoto (RAT). Los atacantes utilizan documentos PDF maliciosos y técnicas de ingeniería social dirigidas a usuarios de habla hispana, en la región.

Creación de malware y ransomware Investigadores de ciberseguridad han descubierto lo que, según afirman, es el ejemplo más antiguo conocido hasta la fecha de malware que integra capacidades de Grandes Modelos de Lenguaje (LLM).

Imagina recibir una llamada de tu jefe, de un compañero de trabajo o incluso de un familiar, donde cada palabra parece verosímil, cada pausa natural, y cada argumento persuasivo perfectamente calculado para que reveles información sensible.

Intercept X Essentials e Intercept X Essentials for Server, soluciones diseñadas especialmente para pequeñas organizaciones que buscan la mejor protección contra ciberamenazas, sin necesidad de todas las funciones avanzadas de control y gestión.

Les recordamos que el próximo jueves 18 de septiembre de 2025 se llevará a cabo el AST 2025 en las instalaciones de la Universidad Tecnológica de Torreón (UTT).

Las empresas que optan por colaborar con MSP pueden confiar a expertos la responsabilidad de la supervisión de sus servidores, cortafuegos y enrutadores.

CISA ha emitido un aviso urgente sobre una vulnerabilidad de día cero recientemente revelada en el servicio de mensajería WhatsApp de Meta Platforms ( CVE-2025-55177 ).

El Congreso Internacional de Software Libre celebrará su XX aniversario el 19 de septiembre en la UAL, con conferencias y talleres gratuitos sobre tecnología e innovación.

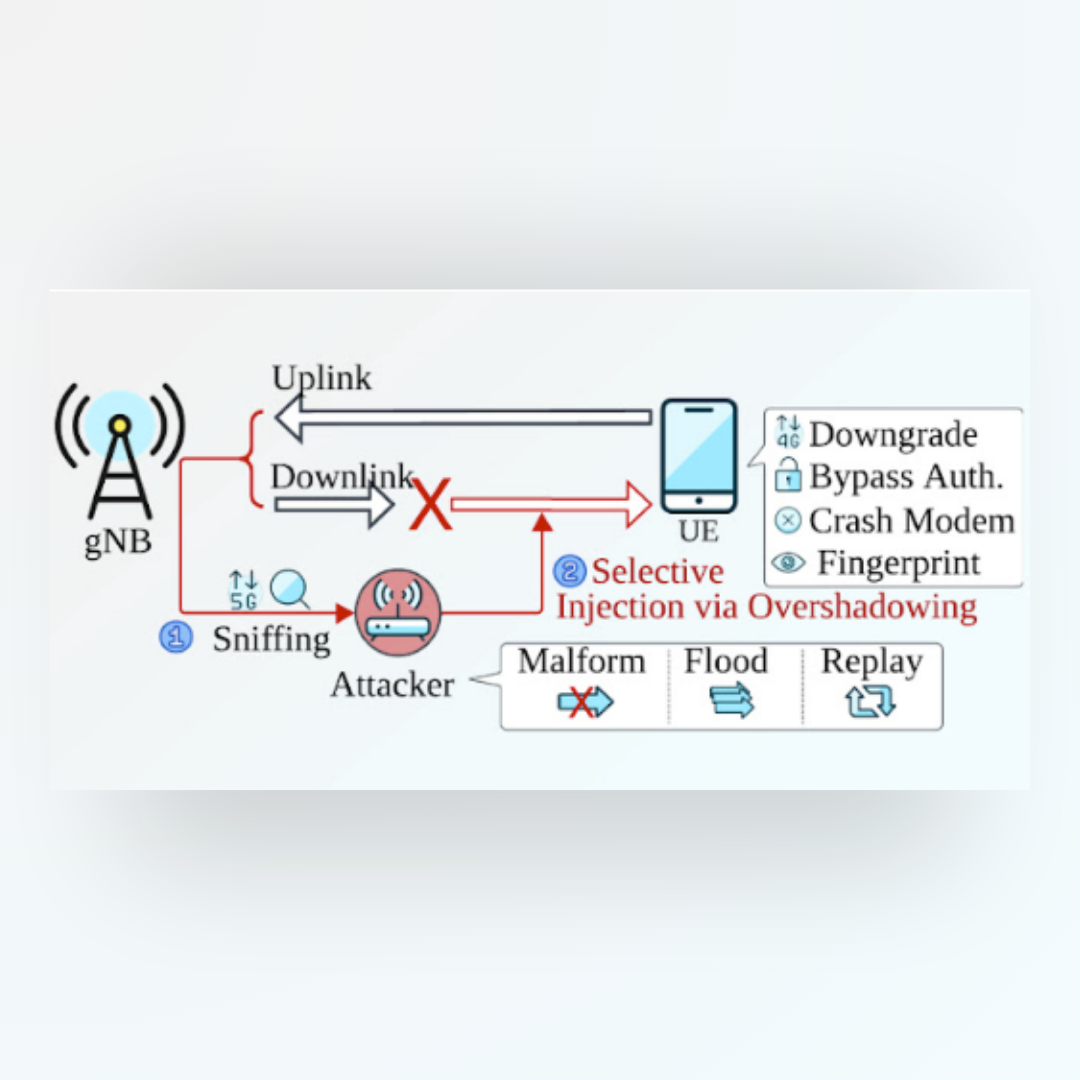

Un equipo de académicos ha ideado un novedoso ataque que permite degradar una conexión 5G a una generación inferior sin depender de una estación base (gNB) no autorizada.