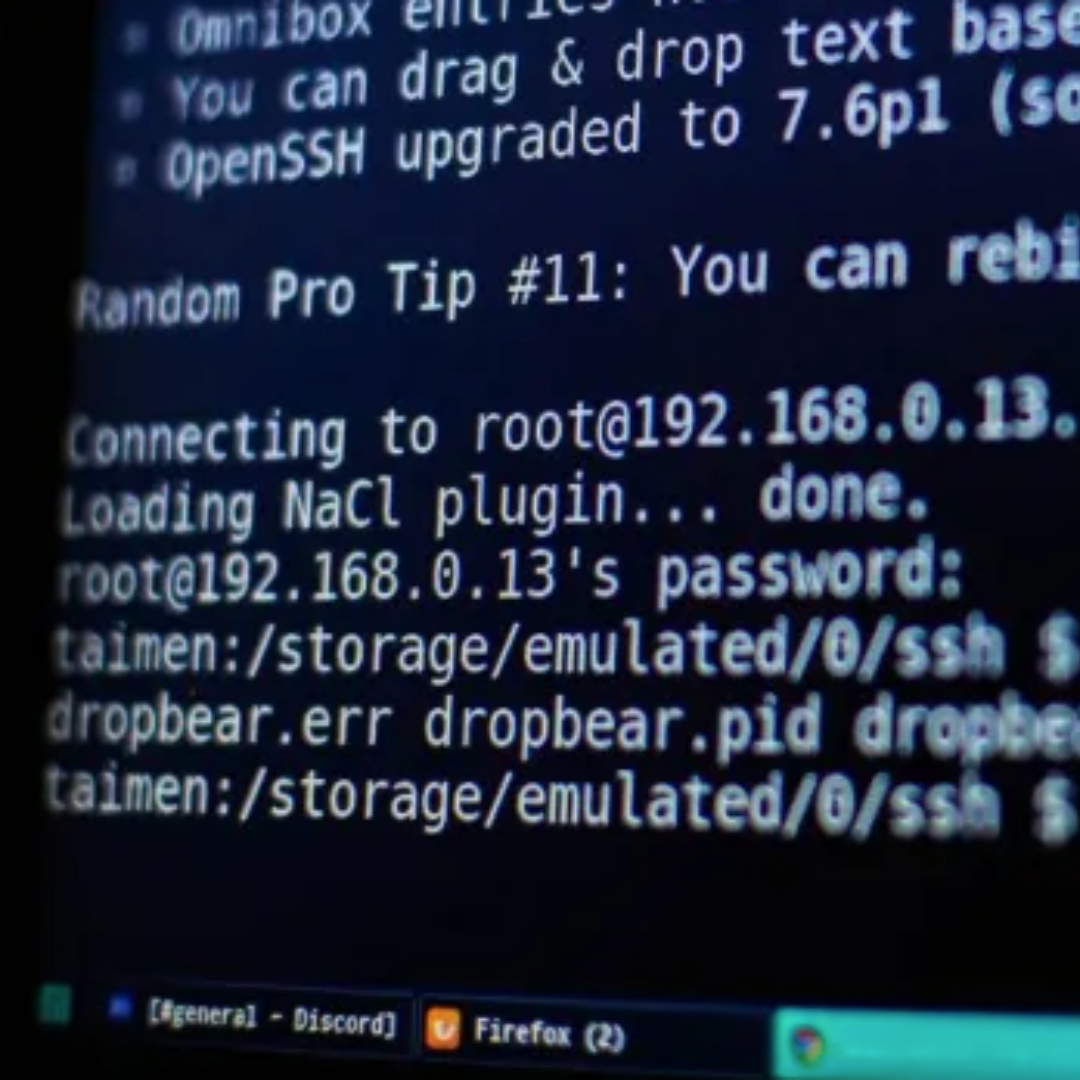

Cómo utilizar la aplicación Secure Shell del navegador Chrome para conectarse a dispositivos remotos mediante SSH

Aprender a usar SSH puede convertirse en una mezcla confusa de programas de terceros y compatibilidad nativa con el sistema operativo.

Aprender a usar SSH puede convertirse en una mezcla confusa de programas de terceros y compatibilidad nativa con el sistema operativo.

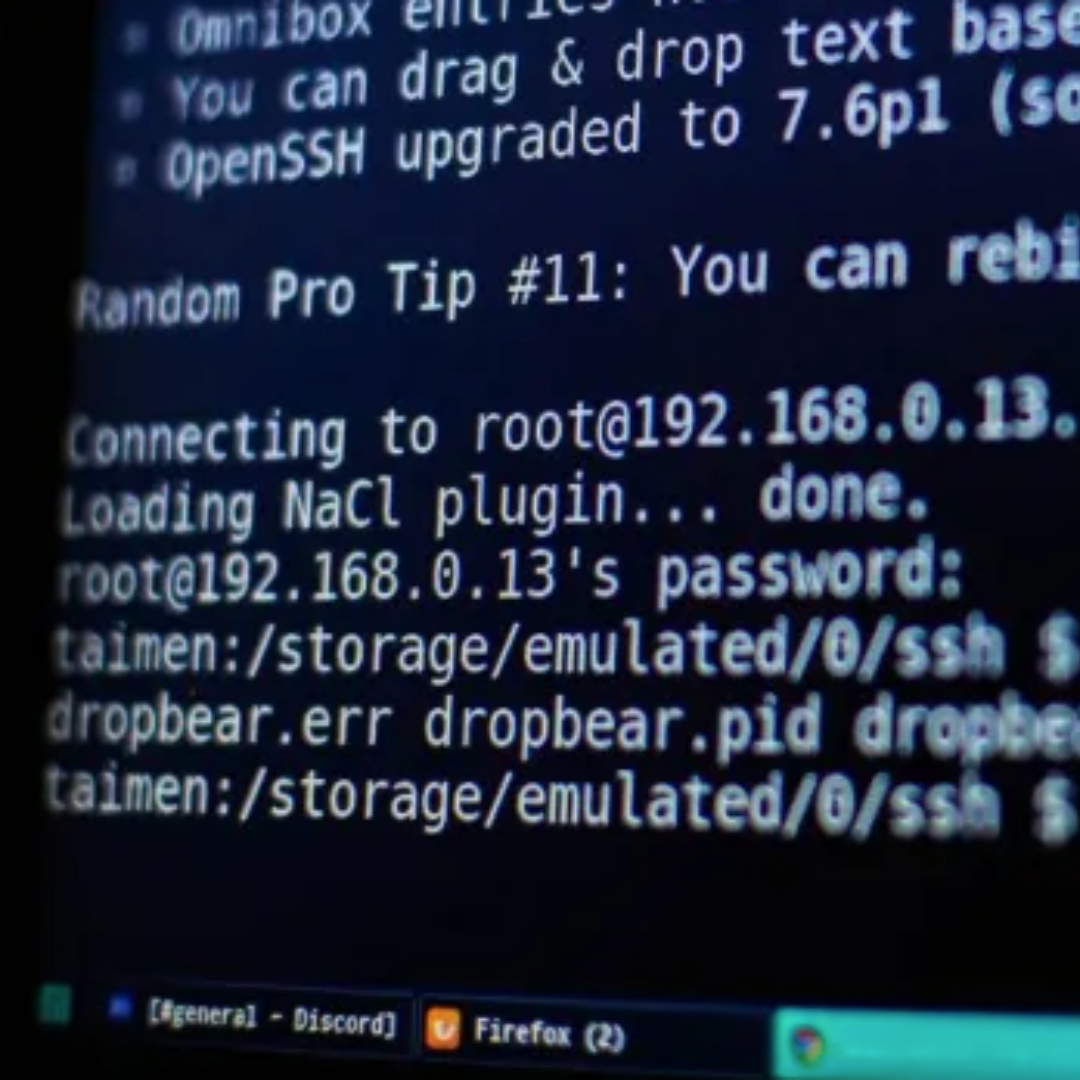

EncryptPad, una aplicación fácil de usar que permite cifrar texto, fotos o archivos con un cifrado fuerte mediante una contraseña, un archivo de claves o ambos.

Qué hacer frente a una de las amenazas más temidas en el mundo digital y cómo enfrentar el hecho de haber sido víctimas para minimizar los daños.

Si bien el modo incógnito aumenta la privacidad de tu navegación, no es 100% privada.

Dos campañas de ransomware distintas explotan Microsoft Teams para obtener acceso no autorizado a organizaciones específicas.

Informe de Kaspersky Lab revela que el 52% de las empresas admite que el personal es la mayor debilidad de su seguridad informática.

Los atacantes utilizan plataformas como YouTube para difundir instaladores falsos a través de servicios de alojamiento confiables, empleando cifrado para evadir la detección y robar datos confidenciales del navegador.

Te compartimos una serie de herramientas Open Source para realizar Threat Intelligence y Threat Hunting.

El pentesting te permite identificar las vulnerabilidades y brechas de seguridad presentes en tus sistemas y aplicaciones.

LdapNightmare es una herramienta PoC que prueba un servidor Windows vulnerable contra CVE-2024-49113